La administración Obama ha advertido a las compañías eléctricas, los proveedores de agua y las redes de transporte que las técnicas de ataque cibernéticos sofisticados utilizados para derribar parte de la red eléctrica de Ucrania hace dos meses puede fácilmente replicarse en la nación. Después de una extenso inquiry, los investigadores americanos concluyeron que el ataque en Ucrania del 23 de diciembre último puede muy bien haber sido el primer apagón provocado por un ataque cibernético -una circunstancia que muchos han predicho desde hace tiempo.

Trabajando de forma remota, los atacantes realizaron un "extenso reconocimiento" de las redes del sistema de potencia, robaron credenciales de los operadores del sistema y aprendieron cómo apagar los interruptores, dejando a más de 225.000 ucranianos en la oscuridad. En las entrevistas, los funcionarios americanos dijeron que no han completado su investigación sobre quién fue el responsable del ataque. Sin embargo, los funcionarios de Ucrania han culpado a los rusos, diciendo que era parte del esfuerzo para intimidar a los líderes políticos del país, mostrando que podían apagar las luces en cualquier momento. "Podrían estar en lo cierto", dijo un alto funcionario del gobierno. "Pero hasta ahora no tenemos la evidencia completa, y los atacantes lo hicieron lejos para ocultar sus pistas".Incluso después de que hayan llegado a una conclusión, la Casa Blanca podría decidir no nombrar a los atacantes, del mismo modo que decidió no culpar públicamente a China por el robo de 22 millones de archivos de seguridad del Office of Personnel Management. Sin embargo, funcionarios de inteligencia estadounidense se han centrado intensamente en la probabilidad que el ataque fue dirigido por el ejército ruso, o “patriotic hackers” que operan en su nombre, debido a los primeros informes del apagón de diciembre. Los funcionarios han encontrado que es intrigante que el ataque no parecía diseñado para cerrar todo el país."Esto parece ser el envío de un mensaje", dijo un alto funcionario del gobierno con acceso a la inteligencia, que pidió el anonimato para discutir la investigación en curso. Igualmente interesante para los investigadores fue la técnica utilizada: el malware diseñado por la red eléctrica de Ucrania se dirige a "sistemas de control industrial", los sistemas que actúan como intermediarios entre las computadoras y los switches que distribuyen la electricidad y guiar los trenes, las válvulas que controlan el suministro de agua, y la maquinaria que mezcla los productos químicos en las fábricas.El más famoso de estos ataques era el gusano Stuxnet, que destruyó las centrifugadoras que enriquecen uranio en la planta nuclear de Natanz en Irán. Pero eso no es un ejemplo a menudo citado por los funcionarios estadounidenses -en gran parte debido a que el ataque fue llevado a cabo por Estados Unidos e Israel, un hecho que los funcionarios estadounidenses nunca han reconocido públicamente.Los expertos en seguridad cibernética consideran que el ataque a Ucrania como un momento de enseñanza, la oportunidad de conducir el hogar de las empresas estadounidense la vulnerabilidad de sus propios sistemas. "Nunca ha habido un ataque cibernético intencional que ha tenido lugar en la red eléctrica antes", dijo Robert M. Lee del SANS Institute. Lee dijo que si bien todavía no era posible determinar quien llevó a cabo el ataque -lo que se llama "atribución" en la industria cibernética- señaló que estaba claramente diseñado para enviar un mensaje político. "Fue lo suficientemente grande como para llamar la atención de todo el mundo", dijo, "y lo suficientemente pequeño como para no provocar una respuesta importante".La advertencia emitida la semana pasada por el Department of Homeland Security proporcionó la primera descripción detallada del ataque de Ucrania, sobre la base de los resultados de una serie de expertos gubernamentales que viajó a Ucrania para reunir pruebas.El ataque descrito por el documento del Homeland Security fue altamente sofisticado. Los atacantes lograron entrar, al parecer, mediante el envió de una serie de mensajes de "spearphishing" que llevaron a alguien en Ucrania para darles acceso sin querer. Una vez que ellos lo hacen, los atacantes mapean el sistema, tanto como los norcoreanos lo hicieron en las computadoras de Sony Entertainment antes de atacarlos en el otoño de 2014.A continuación, una serie de ataques cibernéticos fueron cuidadosamente coordinados para que se produzcan dentro de los 30 minutos el uno del otro el 23 de diciembre. Los "breakers" que desconectan la alimentación fueron operados "por varios seres humanos externos" a través de canales de comunicación seguros. Los piratas informáticos hackearon muchos de los sistema usando un tipo de malware llamado "KillDisk", que borra los archivos en los sistemas y los deshabilita. Acabó con la "interfaz hombre-máquina" que permite a los operadores del sistema eléctrico para funcionar esos sistemas -o recibirlos de nuevo en servicio- desde sus computadoras.Como medida extraordinaria, los hackers lograron incluso desconectar la fuente de alimentación de reserva, de modo que una vez que la energía falló, las computadoras podrían no volver a activarlos.Los investigadores dicen que, al final, los ucranianos pueden haber sido salvados por el hecho de que su país se basa en una tecnología antigua y todavía no está tan completamente cableado como muchas naciones occidentales -lo que significa que fueron capaces de restaurar la energía para volear manualmente los interruptores viejos. "La mala noticia para Estados Unidos es que no podemos hacer lo mismo", dijo Ted Koppel, ex presentador de ABC News que publicó un éxito de ventas el año pasado, titulado acerca de la vulnerabilidad de la red eléctrica americana."Tenemos 3.200 empresas eléctricas y necesitamos un equilibrio preciso entre la cantidad de electricidad que se genera y la cantidad que se utiliza", dijo. "Y eso sólo puede hacerse sobre un sistema de gestión a través de Internet. Los ucranianos tuvieron suerte de contar con sistemas anticuados".El informe de Homeland Security recomienda una serie de medidas de sentido común; asegurarse que los extranjeros que acceden a los sistemas de energía u otras redes que operen con infraestructuras vitales pueden monitorear el sistema, pero no cambiarlo; cerrar los "backdoors" -fallas en el sistema que pueden dar a un intruso el acceso no autorizado; tener un plan de contingencia para cerrar los sistemas que han sido infectados, o invadido, por personas ajenas. Pero todos estos sistemas hacen que sea más difícil para los operadores legítimos que utilizan internet mantener vastos sistemas, desde un smartphone o una laptop si es necesario.En el caso de Gran Bretaña, los sistemas de empresas eléctricas están constantemente bajo ataque. Una brecha "es totalmente posible", dijo Eireann Leverett del Centre for Risk Studies de la Universidad de Cambridge, pero agregó que “hay mucha gente que trabaja muy duro para detenerlo". Leverett está ahora trabajando en un informe acerca de lo que podrían ser las consecuencias, que se publicará en abril. Chris Johnson profesor de la Universidad de Glasgow ha puesto de manifiesto que algunos de los sistemas de control utilizados por las empresas de distribución de energía se pueden encontrar en la venta online. Advierte que estos podrían ser utilizados por los hackers a la casa de debilidades de seguridad.Pero la opinión de Lee se puede resumir como "donde hay una voluntad, hay un camino", dijo. Las empresas son poco probable que sea capaz de evitar cada asalto en sus sistemas, advierte. Los piratas informáticos de Ucrania estaban en los sistemas de las empresas de electricidad por seis meses, señala, destacando el tiempo de lo ocurrido. Así que una lección, dijo, es que los proveedores de energía deben asegurarse de que pueden detectar ataques de forma rápida cuando se producen y contar con el personal preparado para responder. Eso cuesta dinero, lo que significa más facturas caras para los consumidores.En un discurso del año pasado, el canciller George Osborne dijo que un ataque a la red eléctrica del Reino Unido podría conducir a "la pérdida de vidas". Anunció un extra de 1.9 billones de libras a los contribuyentes en más de 5 años para reforzar las capacidades cibernéticas. El canciller también dijo que los países deben trabajar juntos para llamar a aquellos "que actúan fuera de los límites del comportamiento aceptable". Lee tiene una opinión similar, añadiendo que la comunidad internacional debe "tomar una posición" si la responsabilidad de los ataques se determina finalmente.Un survey del 2015 realizado por SANS Institute, titulado "The State of Security in Control Systems Today" expone una preocupante falta de visibilidad de la naturaleza de los ataques cibernéticos en los sistemas de control industrial. La encuesta sondea 314 organizaciones de todo el mundo, el 78% de los cuales se encontraron en Estados Unidos. Los hallazgos fueron:32% indicó que sus activos o redes de sistemas de control habían sido infiltrados en algún momento.34% de los infiltrados cree que sus sistemas habían sido violados más de dos veces en los últimos 12 meses 15% informó que requerirá más de un mes para detectar una violación44% eran incapaces de identificar la fuente de la infiltración42% vio a los actores externos como el vector de amenazas número uno.

Otro hallazgo clave fue que, aunque el 19% de los encuestados identificó la integración de las TI en las redes del sistema de control como un vector principal de amenaza (y el 46% lo puso entre los tres primeros), menos de la mitad (47%) en realidad tienen una estrategia para aborda esta convergencia:

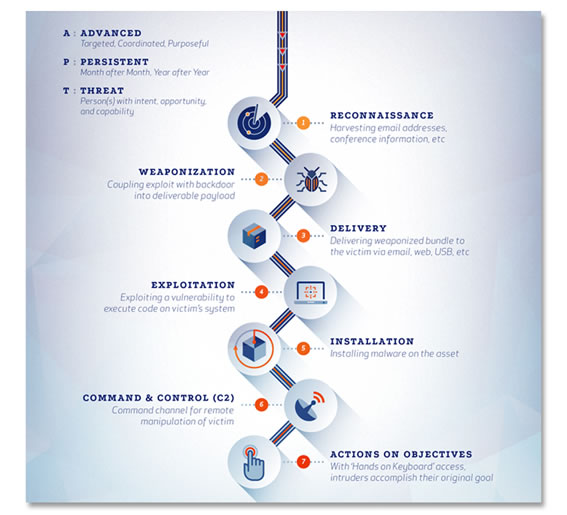

A medida que el ejemplo de la red eléctrica de Ucrania muestra claramente, es esta convergencia de la TI y el sistema de control industrial -a veces referido como una falta de "air gapping" -que puede proporcionar ataques cibernéticos con una ruta en la infraestructura crítica a través del malware convencional. Otra prueba de la infiltración generalizada en las organizaciones involucradas con la infraestructura crítica fue recientemente proporcionada por el brazo de investigación de la empresa de seguridad Cylance, SPEAR, en un informe titulado Operation Dust Storm.Los detalles del informe de los ataques cibernéticos, a partir de 2010, y que abarcan varios años y vectores, frente a las principales industrias repartidas en Japón, Corea del Sur, Estados Unidos, Europa y otros países del sudeste asiático. La investigación más reciente de SPEAR sugiere que los atacantes han cambiado su enfoque a "especifica y exclusivamente se dirigen a las empresas japoneses o las subdivisiones japonesas de organizaciones extranjeras más grandes"."El ataque que está sucediendo actualmente es un ataque en progreso, que ha sostenido que comprometió a una variedad de organizaciones japonesas- en particular ellos incluyeron empresas de energía eléctrica, empresas de petróleo, empresas de gas natural, organizaciones de transporte, construcción, e incluso algunas organizaciones de finanzas", dijo el director de marketing de Cylance, Greg Fitzgerald. "De lo que podemos decir, el compromiso sólo se ha indicado la posibilidad de estar presente a largo plazo y sin ser detectado -no podemos decir si han hecho algún daño a las organizaciones hoy en día", dijo Fitzgerald. "Lo que sí sabemos es que los métodos de ataque utilizados, que tienen acceso a las computadoras y sus redes, les permitirían causar daño o robar datos si ellos desean".Ante el paso de la evidencia acerca de la prevalencia de los ataques cibernéticos, CxOs podría ser perdonado por tirar la toalla y aceptar que los "chicos malos" siempre tendrán la capacidad para infiltrarse en sus organizaciones. Sin embargo, “la seguridad cibernética es una carrera de armamentos y los good guys tienen capacidades también".La mayoría de los ataques cibernéticos siguen un camino similar de reconocimiento para la terminación del objetivo, y esto ha sido codificado -inicialmente por Lockheed Martin- como Cyber Kill Chain:

Esto proporciona un

marco útil para la defensa impulsada por inteligencia, como Richard Cassidy,

director técnico de EMEA del proveedor de security-as-a-service

Alert Logic. "Si se piensa en la red

eléctrica de Ucrania, por ejemplo, el ataque en sí estaba bien preparado-

algunos analistas están diciendo que era al menos una fase de preparación de

seis meses. Estos son las dos primeras etapas de la cyber kill cain

-reconocimiento y weaponisation- y vemos que Alert Logic eh nuestra base de

clientes: la mayor parte de la actividad que estamos recogiendo está en los

primeros pasos. Cuando más tiempo vemos una fuente enumerar un objetivo, más

graves es la amenaza que esperan. La cyber kill chain nos da indicadores

reales, y los pasos para entender y seguir, para ayudar a impedir que llegue al

final de la cadena, que es el peor de los escenarios".

Hasta la fecha, los

ataques cibernéticos en la infraestructura crítica en gran medida se han

limitado a los estados-nación, aunque el grupo hacktivist Anonymous ha atacado empresas de petróleo, gas y energía

-en concreto, las compañías de petroleras en Medio Oriente. La cantidad de

recursos necesarios en términos de tiempo de preparación, las finanzas y las

habilidades parecen, hasta ahora, que han mantenido a los cyber-criminales

"comunes" ocupados en otra

cosa con objetivos más fáciles.

Los ataques a la infraestructura

crítica que siguen a través de un perjuicio real son, afortunadamente, pocos y

distantes entre sí: los incidentes como el famoso Stuxnet de 2010 del programa

nuclear de Irán y el corte de la red eléctrica de Ucrania en 2015 son la

excepción y no la regla. Sin embargo, como las recientes revelaciones de la

Operation Dust Storm muestran, la infiltración generalizada deja un amplio

potencial para serios problemas.

Ciertamente no hay

lugar para una actitud de head-in-the-sand,

como señala Cassidy de Alert Logic. "Por

desgracia, los ambientes de fabricación, debido a la naturaleza de su negocio,

tienden a ser un blanco más fácil porque no son normalmente tipos de

organizaciones que han visto la actividad de amenazas. Por esa razón, puede ser

demasiado complacientes en una organización como esa y pensar "it won't

happen to me".

Esperemos que la

industria de la seguridad cibernética -empresas como Sentinel One, Trend Micro,

Cylance y Alert Logic, y organizaciones como CERT y SANS -puedan persuadir a

las empresas a utilizar sistemas de control industrial que la complacencia ya

no es una opción.

fecha |

Título |

23/04/2020| |

|

28/03/2020| |

|

22/02/2019| |

|

26/12/2018| |

|

22/11/2018| |

|

10/08/2018| |

|

15/02/2018| |

|

28/12/2017| |

|

04/12/2017| |

|

28/11/2017| |

|

17/10/2017| |

|

25/09/2017| |

|

10/09/2017| |

|

27/08/2017| |

|

01/08/2017| |

|

30/07/2017| |

|

23/07/2017| |

|

20/07/2017| |

|

18/07/2017| |

|

08/07/2017| |

|

07/07/2017| |

|

06/07/2017| |

|

05/07/2017| |

|

04/07/2017| |

|

02/07/2017| |

|

02/07/2017| |

|

30/06/2017| |

|

27/06/2017| |

|

24/06/2017| |

|

22/06/2017| |

|

21/06/2017| |

|

16/06/2017| |

|

23/05/2017| |

|

23/05/2017| |

|

23/05/2017| |

|

20/04/2017| |

|

20/04/2017| |

|

14/04/2017| |

|

12/04/2017| |

|

11/04/2017| |

|

11/04/2017| |

|

10/04/2017| |

|

10/04/2017| |

|

29/03/2017| |

|

05/03/2017| |

|

05/03/2017| |

|

28/02/2017| |

|

24/02/2017| |

|

22/02/2017| |

|

21/02/2017| |

|

21/02/2017| |

|

25/11/2016| |

|

25/11/2016| |

|

24/11/2016| |

|

23/11/2016| |

|

13/09/2016| |

|

12/09/2016| |

|

11/09/2016| |

|

10/09/2016| |

|

06/09/2016| |

|

14/08/2016| |

|

14/08/2016| |

|

14/08/2016| |

|

14/08/2016| |

|

30/07/2016| |

|

29/07/2016| |

|

12/07/2016| |

|

12/07/2016| |

|

12/07/2016| |

|

12/07/2016| |

|

24/06/2016| |

|

24/06/2016| |

|

16/06/2016| |

|

12/06/2016| |

|

10/06/2016| |

|

08/06/2016| |

|

06/06/2016| |

|

06/06/2016| |

|

01/06/2016| |

|

28/05/2016| |

|

17/04/2016| |

|

17/04/2016| |

|

15/04/2016| |

|

15/04/2016| |

|

14/04/2016| |

|

13/04/2016| |

|

06/04/2016| |

|

05/04/2016| |

|

04/04/2016| |

|

31/03/2016| |

|

27/03/2016| |

|

27/03/2016| |

|

20/03/2016| |

|

18/03/2016| |

|

18/03/2016| |

|

17/03/2016| |

|

17/03/2016| |

|

07/03/2016| |

|

01/03/2016| |

|

21/02/2016| |

|

16/02/2016| |

|

15/02/2016| |

|

15/02/2016| |

|

11/02/2016| |

|

23/01/2016| |

|

22/01/2016| |

|

21/01/2016| |

|

20/01/2016| |

|

19/01/2016| |

|

16/01/2016| |

|

16/01/2016| |

|

12/01/2016| |

|

10/01/2016| |

|

07/01/2016| |

|

07/01/2016| |

|

04/01/2016| |

|

02/01/2016| |

|

02/01/2016| |

|

01/01/2016| |

|

28/12/2015| |

|

22/12/2015| |

|

21/12/2015| |

|

18/12/2015| |

|

12/12/2015| |

|

03/12/2015| |

|

30/11/2015| |

|

28/11/2015| |

|

21/11/2015| |

|

13/11/2015| |

|

10/11/2015| |

|

09/11/2015| |

|

04/11/2015| |

|

03/11/2015| |

|

29/10/2015| |

|

23/10/2015| |

|

20/10/2015| |

|

19/10/2015| |

|

15/10/2015| |

|

13/10/2015| |

|

28/09/2015| |

|

25/09/2015| |

|

22/09/2015| |

|

20/09/2015| |

|

18/09/2015| |

|

17/09/2015| |

|

28/08/2015| |

|

26/08/2015| |

|

25/08/2015| |

|

21/08/2015| |

|

19/08/2015| |

|

15/08/2015| |

|

14/08/2015| |

|

11/08/2015| |

|

07/08/2015| |

|

04/08/2015| |

|

02/08/2015| |

|

01/08/2015| |

|

30/07/2015| |

|

22/07/2015| |

|

16/07/2015| |

|

09/07/2015| |

|

07/07/2015| |

|

04/07/2015| |

|

29/06/2015| |

|

27/06/2015| |

|

26/06/2015| |

|

26/06/2015| |

|

21/06/2015| |

|

21/06/2015| |

|

16/06/2015| |

|

12/06/2015| |

|

12/06/2015| |

|

11/06/2015| |

|

11/06/2015| |

|

10/06/2015| |

|

09/06/2015| |

|

01/06/2015| |

|

29/05/2015| |

|

28/05/2015| |

|

27/05/2015| |

|

23/05/2015| |

|

21/05/2015| |

|

21/05/2015| |

|

18/05/2015| |

|

15/05/2015| |

|

08/05/2015| |

|

07/05/2015| |

|

03/05/2015| |

|

30/04/2015| |

|

26/04/2015| |

|

23/04/2015| |

|

21/04/2015| |

|

17/04/2015| |

|

13/04/2015| |

|

12/04/2015| |

|

08/04/2015| |

|

07/04/2015| |

|

03/04/2015| |

|

27/03/2015| |

|

26/03/2015| |

|

24/03/2015| |

|

17/03/2015| |

|

06/03/2015| |

|

03/03/2015| |

|

28/02/2015| |

|

26/02/2015| |

|

20/02/2015| |

|

18/02/2015| |

|

13/02/2015| |

|

12/02/2015| |

|

09/02/2015| |

|

07/02/2015| |

|

07/02/2015| |

|

06/02/2015| |

|

03/02/2015| |

|

28/01/2015| |

|

27/01/2015| |

|

24/01/2015| |

|

23/01/2015| |

|

23/01/2015| |

|

21/01/2015| |

|

02/12/2014| |

|

01/12/2014| |

|

28/11/2014| |

|

24/11/2014| |

|

15/11/2014| |

|

13/11/2014| |

|

08/11/2014| |

|

03/11/2014| |

|

31/10/2014| |

|

30/10/2014| |

|

29/10/2014| |

|

28/10/2014| |

|

27/10/2014| |

|

23/10/2014| |

|

21/10/2014| |

|

20/10/2014| |

|

18/10/2014| |

|

16/10/2014| |

|

14/10/2014| |

|

10/10/2014| |

|

08/10/2014| |

|

04/10/2014| |

|

30/09/2014| |

|

29/09/2014| |

|

29/09/2014| |

|

24/09/2014| |

|

23/09/2014| |

|

20/09/2014| |

|

19/09/2014| |

|

17/09/2014| |

|

13/09/2014| |

|

09/09/2014| |

|

09/09/2014| |

|

06/09/2014| |

|

05/09/2014| |

|

03/09/2014| |

|

28/08/2014| |

|

28/08/2014| |

|

25/08/2014| |

|

23/08/2014| |

|

21/08/2014| |

|

20/08/2014| |

|

15/08/2014| |

|

13/08/2014| |

|

12/08/2014| |

|

07/08/2014| |

|

07/08/2014| |

|

05/08/2014| |

|

03/08/2014| |

|

03/08/2014| |

|

31/07/2014| |

|

30/07/2014| |

|

26/07/2014| |

|

25/07/2014| |

|

23/07/2014| |

|

23/07/2014| |

|

21/07/2014| |

|

17/07/2014| |

|

15/07/2014| |

|

12/07/2014| |

|

10/07/2014| |

|

07/07/2014| |

|

03/07/2014| |

|

02/07/2014| |

|

01/07/2014| |

|

30/06/2014| |

|

30/06/2014| |

|

28/06/2014| |

|

25/06/2014| |

|

24/06/2014| |

|

18/06/2014| |

|

16/06/2014| |

|

13/06/2014| |

|

11/06/2014| |

|

10/06/2014| |

|

07/06/2014| |

|

05/06/2014| |

|

02/06/2014| |

|

02/06/2014| |

|

28/05/2014| |

|

27/05/2014| |

|

26/05/2014| |

|

25/05/2014| |

|

22/05/2014| |

|

19/05/2014| |

|

15/05/2014| |

|

14/05/2014| |

|

09/05/2014| |

|

07/05/2014| |

|

06/05/2014| |

|

03/05/2014| |

|

30/04/2014| |

|

29/04/2014| |

|

26/04/2014| |

|

24/04/2014| |

|

21/04/2014| |

|

11/04/2014| |

|

08/04/2014| |

|

02/04/2014| |

|

01/04/2014| |

|

28/03/2014| |

|

27/03/2014| |

|

26/03/2014| |

|

26/03/2014| |

|

23/03/2014| |

|

20/03/2014| |

|

17/03/2014| |

|

15/03/2014| |

|

11/03/2014| |

|

11/03/2014| |

|

08/03/2014| |

|

08/03/2014| |

|

04/03/2014| |

|

01/03/2014| |

|

26/02/2014| |

|

25/02/2014| |

|

22/02/2014| |

|

19/02/2014| |

|

19/02/2014| |

|

14/02/2014| |

|

12/02/2014| |

|

07/02/2014| |

|

06/02/2014| |

|

05/02/2014| |

|

29/01/2014| |

|

28/01/2014| |

|

24/01/2014| |

|

21/01/2014| |

|

18/01/2014| |

|

17/01/2014| |

|

14/01/2014| |

|

11/01/2014| |

|

10/01/2014| |

|

09/01/2014| |

|

08/01/2014| |

|

03/01/2014| |

|

03/01/2014| |

|

29/12/2013| |

|

24/12/2013| |

|

21/12/2013| |

|

17/12/2013| |

|

13/12/2013| |

|

10/12/2013| |

|

08/12/2013| |

|

05/12/2013| |

|

27/11/2013| |

|

27/11/2013| |

|

27/11/2013| |

|

23/11/2013| |

|

21/11/2013| |

|

20/11/2013| |

|

16/11/2013| |

|

15/11/2013| |

|

15/11/2013| |

|

12/11/2013| |

|

08/11/2013| |

|

07/11/2013| |

|

05/11/2013| |

|

03/11/2013| |

|

31/10/2013| |

|

30/10/2013| |

|

26/10/2013| |

|

24/10/2013| |

|

22/10/2013| |

|

21/10/2013| |

|

18/10/2013| |

|

17/10/2013| |

|

16/10/2013| |

|

12/10/2013| |

|

09/10/2013| |

|

05/10/2013| |

|

03/10/2013| |

|

02/10/2013| |

|

29/09/2013| |

|

25/09/2013| |

|

22/09/2013| |

|

22/09/2013| |

|

21/09/2013| |

|

21/09/2013| |

|

15/09/2013| |

|

13/09/2013| |

|

12/09/2013| |

|

11/09/2013| |

|

06/09/2013| |

|

31/08/2013| |

|

27/08/2013| |

|

22/08/2013| |

|

21/08/2013| |

|

17/08/2013| |

|

15/08/2013| |

|

15/08/2013| |

|

08/08/2013| |

|

06/08/2013| |

|

01/08/2013| |

|

28/07/2013| |

|

27/07/2013| |

|

21/07/2013| |

|

12/07/2013| |

|

10/07/2013| |

|

10/07/2013| |

|

06/07/2013| |

|

03/07/2013| |

|

02/07/2013| |

|

28/06/2013| |

|

26/06/2013| |

|

25/06/2013| |

|

22/06/2013| |

|

21/06/2013| |

|

19/06/2013| |

|

14/06/2013| |

|

12/06/2013| |

|

11/06/2013| |

|

07/06/2013| |

|

06/06/2013| |

|

06/06/2013| |

|

04/06/2013| |

|

31/05/2013| |

|

30/05/2013| |

|

29/05/2013| |

|

25/05/2013| |

|

23/05/2013| |

|

20/05/2013| |

|

16/05/2013| |

|

14/05/2013| |

|

11/05/2013| |

|

09/05/2013| |

|

27/03/2013| |

|

21/03/2013| |

|

15/03/2013| |

|

14/03/2013| |

|

13/03/2013| |

|

08/03/2013| |

|

07/03/2013| |

|

06/03/2013| |

|

28/02/2013| |

|

27/02/2013| |

|

23/02/2013| |

|

22/02/2013| |

|

22/02/2013| |

|

20/02/2013| |

|

19/02/2013| |

|

18/02/2013| |

|

16/02/2013| |

|

13/02/2013| |

|

08/02/2013| |

|

05/02/2013| |

|

04/02/2013| |

|

02/02/2013| |

|

31/01/2013| |

|

28/01/2013| |

|

26/01/2013| |

|

21/01/2013| |

|

19/01/2013| |

|

18/01/2013| |

|

17/01/2013| |

|

11/01/2013| |

|

10/01/2013| |

|

04/01/2013| |

|

02/01/2013| |

|

29/12/2012| |

|

28/12/2012| |

|

20/12/2012| |

|

17/12/2012| |

|

14/12/2012| |

|

14/12/2012| |

|

12/12/2012| |

|

11/12/2012| |

|

08/12/2012| |

|

06/12/2012| |

|

05/12/2012| |

|

03/12/2012| |

|

01/12/2012| |

|

30/11/2012| |

|

29/11/2012| |

|

28/11/2012| |

|

23/11/2012| |

|

23/11/2012| |

|

23/11/2012| |

|

23/11/2012| |

|

21/11/2012| |

|

20/11/2012| |

|

16/11/2012| |

|

14/11/2012| |

|

13/11/2012| |

|

12/11/2012| |

|

09/11/2012| |

|

07/11/2012| |

|

06/11/2012| |

|

06/11/2012| |

|

02/11/2012| |

|

30/10/2012| |

|

29/10/2012| |

|

26/10/2012| |

|

24/10/2012| |

|

23/10/2012| |

|

21/10/2012| |

|

20/10/2012| |

|

19/10/2012| |

|

19/10/2012| |

|

19/10/2012| |

|

18/10/2012| |

|

18/10/2012| |

|

13/09/2012| |

|

10/09/2012| |

|

09/09/2012| |

|

06/09/2012| |

|

05/09/2012| |

|

03/09/2012| |

|

30/08/2012| |

|

30/08/2012| |

|

30/08/2012| |

|

25/08/2012| |

|

22/08/2012| |

|

19/08/2012| |

|

16/08/2012| |

|

15/08/2012| |

|

10/08/2012| |

|

09/08/2012| |

|

03/08/2012| |

|

03/08/2012| |

|

01/08/2012| |

|

01/08/2012| |

|

28/07/2012| |

|

28/07/2012| |

|

28/07/2012| |

|

28/07/2012| |

|

25/07/2012| |

|

24/07/2012| |

|

23/07/2012| |

|

18/07/2012| |

|

17/07/2012| |

|

14/07/2012| |

|

11/07/2012| |

|

11/07/2012| |

|

07/07/2012| |

|

06/07/2012| |

|

04/07/2012| |

|

03/07/2012| |

|

30/06/2012| |

|

29/06/2012| |

|

28/06/2012| |

|

24/06/2012| |

|

22/06/2012| |

|

19/06/2012| |

|

17/06/2012| |

|

13/06/2012| |

|

11/06/2012| |

|

11/06/2012| |

|

09/06/2012| |

|

07/06/2012| |

|

06/06/2012| |

|

05/06/2012| |

|

02/06/2012| |

|

31/05/2012| |

|

31/05/2012| |

|

29/05/2012| |

|

26/05/2012| |

|

26/05/2012| |

|

22/05/2012| |

|

19/05/2012| |

|

17/05/2012| |

|

16/05/2012| |

|

12/05/2012| |

|

10/05/2012| |

|

09/05/2012| |

|

08/05/2012| |

|

04/05/2012| |

|

04/05/2012| |

|

27/04/2012| |

|

25/04/2012| |

|

24/04/2012| |

|

24/04/2012| |

|

22/04/2012| |

|

19/04/2012| |

|

18/04/2012| |

|

18/04/2012| |

|

12/04/2012| |

|

11/04/2012| |

|

29/03/2012| |

|

29/03/2012| |

|

28/03/2012| |

|

28/03/2012| |

|

27/03/2012| |

|

23/03/2012| |

|

21/03/2012| |

|

21/03/2012| |

|

21/03/2012| |

|

21/03/2012| |

|

21/03/2012| |

|

20/03/2012| |

|

20/03/2012| |

|

19/03/2012| |

|

19/03/2012| |

|

15/03/2012| |

|

15/03/2012| |

|

14/03/2012| |

|

14/03/2012| |

|

13/03/2012| |

|

13/03/2012| |

|

13/03/2012| |

|

13/03/2012| |

|

09/03/2012| |

|

09/03/2012| |

|

09/03/2012| |

|

09/03/2012| |

|

08/03/2012| |

|

08/03/2012| |

|

06/03/2012| |

|

06/03/2012| |

|

05/03/2012| |

|

05/03/2012| |

|

05/03/2012| |

|

05/03/2012| |

|

02/03/2012| |

|

02/03/2012| |

|

02/03/2012| |

|

02/03/2012| |

|

29/02/2012| |

|

29/02/2012| |

|

29/02/2012| |

|

29/02/2012| |

|

29/02/2012| |

|

29/02/2012| |

|

24/02/2012| |

|

24/02/2012| |

|

24/02/2012| |

|

23/02/2012| |

|

23/02/2012| |

|

23/02/2012| |

|

23/02/2012| |

|

23/02/2012| |

|

23/02/2012| |

|

22/02/2012| |

|

22/02/2012| |

|

22/02/2012| |

|

22/02/2012| |

|

22/02/2012| |

|

22/02/2012| |

|

17/02/2012| |

|

17/02/2012| |

|

16/02/2012| |

|

16/02/2012| |

|

07/11/2011| |

|

07/11/2011| |

|

06/11/2011| |

|

06/11/2011| |

|

06/11/2011| |

|

04/11/2011| |

|

03/11/2011| |

|

02/11/2011| |

|

01/11/2011| |

|

01/11/2011| |

|

01/11/2011| |

|

01/11/2011| |

|

01/11/2011| |

|

01/11/2011| |

|

01/11/2011| |

|

11/09/2011| |

|

08/09/2011| |

|

08/09/2011| |

|

05/09/2011| |

|

05/09/2011| |

|

19/07/2011| |

|

19/07/2011| |

|

13/11/2010| |

|

12/11/2010| |

|

27/09/2010| |

|

18/08/2010| |

|

18/08/2010| |

|

16/05/2010| |

|

25/12/2009| |

|

27/08/2009| |

|

14/08/2009| |

|

23/07/2009| |

|

23/07/2009| |

|

20/01/2009| |

|

20/01/2009| |

|

17/11/2008| |

|

17/11/2008| |

|

01/11/2008| |

|

01/11/2008| |

|

25/10/2008| |

|

25/10/2008| |

|

08/10/2008| |

|

08/10/2008| |

|

18/09/2008| |

|

18/09/2008| |

|

06/09/2008| |

|

06/09/2008| |

|

10/07/2008| |

|

10/07/2008| |

|

03/04/2008| |

|

18/03/2008| |

|

22/02/2008| |

|

12/02/2008| |

|

09/02/2008| |

|

26/01/2008| |

|

25/01/2008| |

|

16/12/2007| |

|

15/12/2007| |

|

14/11/2007| |

|

06/11/2007| |

|

11/10/2007| |

|

22/09/2007| |

|

16/09/2007| |

|

06/09/2007| |

|

02/09/2007| |

|

18/07/2007| |

|

15/07/2007| |

|

05/07/2007| |

|

02/06/2007| |

|

02/06/2007| |

|

01/05/2007| |

|

01/05/2007| |

|

22/04/2007| |

|

22/04/2007| |

|

30/03/2007| |

|

27/02/2007| |

|

20/02/2007| |

|

20/02/2007| |

|

17/02/2007| |

|

17/02/2007| |

|

05/02/2007| |

|

05/02/2007| |

|

17/01/2007| |

|

17/01/2007| |

|

11/01/2007| |

|

11/01/2007| |

|

08/01/2007| |

|

08/01/2007| |

|

30/12/2006| |

|

30/12/2006| |

|

29/12/2006| |

|

29/12/2006| |

|

23/12/2006| |

|

23/12/2006| |

|

12/12/2006| |

|

12/12/2006| |

|

12/12/2006| |

|

12/12/2006| |

|

21/11/2006| |

|

21/11/2006| |

|

15/11/2006| |

|

28/10/2006| |

|

23/10/2006| |

|

19/10/2006| |

|

18/10/2006| |

|

16/10/2006| |

|

16/10/2006| |

|

16/10/2006| |

|

14/10/2006| |

|

11/10/2006| |

|

08/10/2006| |

|

08/10/2006| |

|

08/10/2006| |

|

07/10/2006| |

|

20/09/2006| |

|

20/09/2006| |

|

19/09/2006| |

|

19/09/2006| |

|

04/09/2006| |

|

04/09/2006| |

|

03/09/2006| |

|

02/09/2006| |

|

19/08/2006| |

|

19/08/2006| |

|

19/08/2006| |

|

26/07/2006| |

|

25/07/2006| |

|

24/07/2006| |

|

16/07/2006| |

|

11/07/2006| |

|

11/07/2006| |

|

09/07/2006| |

|

07/07/2006| |

|

01/07/2006| |

|

01/07/2006| |

|

20/06/2006| |

|

20/06/2006| |

|

08/06/2006| |

|

22/05/2006| |

|

22/05/2006| |

|

14/05/2006| |

|

14/05/2006| |

|

11/05/2006| |

|

07/05/2006| |

|

04/05/2006| |

|

30/04/2006| |

|

25/04/2006| |

|

23/04/2006| |

|

08/04/2006| |

|

08/04/2006| |

|

01/04/2006| |

|

25/03/2006| |

|

25/03/2006| |

|

25/03/2006| |

|

25/03/2006| |

|

23/03/2006| |

|

20/03/2006| |

|

20/03/2006| |

|

13/03/2006| |

|

04/03/2006| |

|

02/03/2006| |

|

25/02/2006| |

|

21/02/2006| |

|

20/02/2006| |

|

20/02/2006| |

|

20/02/2006| |

|

20/02/2006| |

|

18/02/2006| |

|

17/02/2006| |

|

17/02/2006| |

|

15/02/2006| |

|

12/02/2006| |

|

11/02/2006| |

|

11/02/2006| |

|

09/02/2006| |

|

09/02/2006| |

|

07/02/2006| |

|

07/02/2006| |

|

04/02/2006| |

|

03/02/2006| |

|

31/01/2006| |

|

31/01/2006| |

|

30/01/2006| |

|

30/01/2006| |

|

30/01/2006| |

|

28/01/2006| |

|

28/01/2006| |

|

28/01/2006| |

|

28/01/2006| |

|

28/01/2006| |

|

28/01/2006| |

|

26/01/2006| |

|

26/01/2006| |

|

25/01/2006| |

|

22/01/2006| |

|

21/01/2006| |

|

21/01/2006| |

|

20/01/2006| |

|

20/01/2006| |

|

20/01/2006| |

|

20/01/2006| |

|

19/01/2006| |

|

19/01/2006| |

|

18/01/2006| |

|

18/01/2006| |

|

15/01/2006| |

|

15/01/2006| |

|

14/01/2006| |

|

14/01/2006| |

|

14/01/2006| |

|

13/01/2006| |

|

10/01/2006| |

|

10/01/2006| |

|

09/01/2006| |

|

09/01/2006| |

|

09/01/2006| |

|

08/01/2006| |

|

08/01/2006| |

|

06/01/2006| |

|

04/01/2006| |

|

02/01/2006| |

|

01/01/2006| |

|

01/01/2006| |

|

01/01/2006| |

|

01/01/2006| |

|

01/01/2006| |

|

01/01/2006| |

|

29/12/2005| |

|

29/12/2005| |

|

27/12/2005| |

|

27/12/2005| |

|

25/12/2005| |

|

22/12/2005| |

|

21/12/2005| |

|

20/12/2005| |

|

19/12/2005| |

|

05/12/2005| |

|

29/11/2005| |

|

27/11/2005| |

|

19/11/2005| |

|

18/11/2005| |

|

08/11/2005| |

|

07/11/2005| |

|

05/11/2005| |

|

31/10/2005| |

|

31/10/2005| |

|

28/10/2005| |

|

25/10/2005| |

|

17/10/2005| |

|

09/10/2005| |

|

28/08/2005| |

|

28/08/2005| |

|

20/08/2005| |

|

04/08/2005| |

|

04/08/2005| |

|

04/08/2005| |

|

31/07/2005| |

|

31/07/2005| |

|

28/07/2005| |

|

22/07/2005| |

|

10/07/2005| |

|

07/07/2005| |

|

07/07/2005| |

|

05/07/2005| |

|

04/07/2005| |

|

27/06/2005| |

|

20/06/2005| |

|

18/06/2005| |

|

17/06/2005| |

|

17/06/2005| |

|

17/06/2005| |

|

17/06/2005| |

|

17/06/2005| |

|

17/06/2005| |

|

17/06/2005| |

|

15/06/2005| |

|

15/06/2005| |

|

15/06/2005| |

|

15/06/2005| |

|

07/06/2005| |

|

03/06/2005| |

|

02/06/2005| |

|

02/06/2005| |

|

02/06/2005| |

|

02/06/2005| |

|

01/06/2005| |

|

18/05/2005| |

|

17/05/2005| |

|

14/05/2005| |

|

14/05/2005| |

|

12/05/2005| |

|

10/05/2005| |

|

06/05/2005| |

|

06/05/2005| |

|

29/04/2005| |

|

29/04/2005| |

|

28/04/2005| |

|

27/04/2005| |

|

27/04/2005| |

|

23/04/2005| |

|

19/04/2005| |

|

19/04/2005| |

|

17/04/2005| |

|

17/04/2005| |

|

16/04/2005| |

|

16/04/2005| |

|

16/04/2005| |

|

16/04/2005| |

|

15/04/2005| |

|

15/04/2005| |

|

15/04/2005| |

|

15/04/2005| |

|

14/04/2005| |

|

14/04/2005| |

|

14/04/2005| |

|

14/04/2005| |

|

12/04/2005| |

|

12/04/2005| |

|

12/04/2005| |

|

12/04/2005| |

|

12/04/2005| |

|

12/04/2005| |

|

12/04/2005| |

|

12/04/2005| |

|

10/04/2005| |

|

10/04/2005| |

|

07/04/2005| |

|

07/04/2005| |

|

06/04/2005| |

|

06/04/2005| |

|

06/04/2005| |

|

06/04/2005| |

|

05/04/2005| |

|

05/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

03/04/2005| |

|

02/04/2005| |

|

02/04/2005| |

|

01/04/2005| |

|

01/04/2005| |

|

01/04/2005| |

|

01/04/2005| |

|

31/03/2005| |

|

31/03/2005| |

|

31/03/2005| |

|

31/03/2005| |

|

30/03/2005| |

|

30/03/2005| |

|

30/03/2005| |

|

30/03/2005| |

|

30/03/2005| |

|

30/03/2005| |

|

27/03/2005| |

|

27/03/2005| |

|

26/03/2005| |

|

26/03/2005| |

|

26/03/2005| |

|

26/03/2005| |

|

23/03/2005| |

|

23/03/2005| |

|

18/03/2005| |

|

18/03/2005| |

|

08/03/2005| |

|

08/03/2005| |

|

08/03/2005| |

|

08/03/2005| |

|

08/03/2005| |

|

08/03/2005| |

|

08/03/2005| |

|

08/03/2005| |

|

06/03/2005| |

|

06/03/2005| |

|

06/03/2005| |

|

06/03/2005| |

|

05/03/2005| |

|

05/03/2005| |

|

04/03/2005| |

|

04/03/2005| |

|

03/03/2005| |

|

03/03/2005| |

|

28/02/2005| |

|

28/02/2005| |

|

27/02/2005| |

|

27/02/2005| |

|

27/02/2005| |

|

27/02/2005| |

|

27/02/2005| |

|

27/02/2005| |

|

26/02/2005| |

|

26/02/2005| |

|

26/02/2005| |

|

26/02/2005| |

|

26/02/2005| |

|

26/02/2005| |

|

26/02/2005| |

|

26/02/2005| |

|

26/02/2005| |

|

26/02/2005| |

|

26/02/2005| |

|

26/02/2005| |

|

26/02/2005| |

|

26/02/2005| |

|

25/02/2005| |

|

25/02/2005| |

|

17/02/2005| |

|

17/02/2005| |

|

14/02/2005| |

|

14/02/2005| |

|

14/02/2005| |

|

14/02/2005| |

|

06/02/2005| |

|

06/02/2005| |

|

06/02/2005| |

|

06/02/2005| |

|

02/02/2005| |

|

02/02/2005| |

|

02/02/2005| |

|

02/02/2005| |

|

02/02/2005| |

|

02/02/2005| |

|

02/02/2005| |

|

02/02/2005| |

|

02/02/2005| |

|

02/02/2005| |

|

02/02/2005| |

|

02/02/2005| |

|

01/02/2005| |

|

01/02/2005| |

|

01/02/2005| |

|

01/02/2005| |

|

01/02/2005| |

|

01/02/2005| |

|

01/02/2005| |

|

31/01/2005| |

|

31/01/2005| |

|

30/01/2005| |

|

30/01/2005| |

|

30/01/2005| |

|

30/01/2005| |

|

30/01/2005| |

|

30/01/2005| |

|

30/01/2005| |

|

30/01/2005| |

|

29/01/2005| |

|

29/01/2005| |

|

27/01/2005| |

|

27/01/2005| |

|

27/01/2005| |

|

27/01/2005| |

|

26/01/2005| |

|

26/01/2005| |

|

15/01/2005| |

|

15/01/2005| |

|

15/01/2005| |

|

15/01/2005| |

|

12/01/2005| |

|

12/01/2005| |

|

09/01/2005| |

|

09/01/2005| |

|

09/01/2005| |

|

09/01/2005| |

|

09/01/2005| |

|

09/01/2005| |

|

09/01/2005| |

|

09/01/2005| |

|

07/01/2005| |

|

07/01/2005| |

|

05/01/2005| |

|

05/01/2005| |

|

04/01/2005| |

|

04/01/2005| |

|

27/12/2004| |

|

27/12/2004| |

|

27/12/2004| |

|

27/12/2004| |

|

27/12/2004| |

|

25/12/2004| |

|

25/12/2004| |

|

19/12/2004| |

|

19/12/2004| |

|

19/12/2004| |

|

19/12/2004| |

|

19/12/2004| |

|

18/12/2004| |

|

18/12/2004| |

|

13/12/2004| |

|

13/12/2004| |

|

12/12/2004| |

|

12/12/2004| |

|

08/12/2004| |

|

08/12/2004| |

|

06/12/2004| |

|

06/12/2004| |

|

06/12/2004| |

|

06/12/2004| |

|

06/12/2004| |

|

05/12/2004| |

|

05/12/2004| |

|

04/12/2004| |

|

04/12/2004| |

|

04/12/2004| |

|

04/12/2004| |

|

02/12/2004| |

|

02/12/2004| |

|

29/11/2004| |

|

28/11/2004| |

|

28/11/2004| |

|

28/11/2004| |

|

28/11/2004| |

|

28/11/2004| |

|

19/11/2004| |

|

19/11/2004| |

|

18/11/2004| |

|

18/11/2004| |

|

12/10/2004| |

|

10/10/2004| |

|

10/10/2004| |

|

03/10/2004| |

|

24/08/2004| |

|

24/08/2004| |

|

14/08/2004| |

|

14/08/2004| |

|

26/04/2004| |

|

26/04/2004| |

|

11/04/2004| |

|

11/04/2004| |

|

04/02/2004| |

|

04/02/2004| |

|

10/12/2003| |

|

10/12/2003| |

|

05/11/2003| |

|

05/11/2003| |

|

10/10/2003| |

|

06/10/2003| |

|

01/08/2003| |

|

01/08/2003| |

|

28/07/2003| |

|

28/07/2003| |

|

28/07/2003| |

|

28/07/2003| |

|

23/07/2003| |

|

09/07/2003| |

|

24/06/2003| |

|

24/06/2003| |

|

18/06/2003| |

|

18/06/2003| |

|

03/06/2003| |

|

01/06/2003| |

|

17/03/2003| |

|

17/03/2003| |

|

22/02/2003| |

|

22/02/2003| |

|

23/01/2003| |

|

23/01/2003| |

|

15/01/2003| |

|

01/01/2003| |

|

01/01/2003| |

|

01/01/2003| |

|

01/01/2003| |

|

01/08/2002| |

|

01/08/2002| |

|

01/08/2002| |

|

01/08/2002| |

|

19/07/2002| |

|

19/07/2002| |

|